Ransomwares : les principales tendances

Les cybercriminels n’en finissent pas de s’adapter avec des outils et tactiques pour arriver à leurs fins, comme le montre le rapport Ransomware Landscape de WithSecure soulignant l’importance de la vigilance, de la collaboration et des stratégies dans la lutte contre ces logiciels malveillants ou virus qui bloquent l’accès à l’ordinateur ou aux fichiers et qui réclament à la victime le paiement d’une rançon pour en obtenir de nouveau l’accès.

L’évolution du monde des ransomwares

On observe une légère stabilisation dans l’activité et la productivité de l’industrie du ransomware, après un pic à la fin de l’année 2023. Toutefois, la fréquence des attaques et des rançons collectées reste plus élevée au premier semestre de 2024 que sur la même période en 2022 et 2023. De plus, les entreprises françaises n’ont pas été épargnées et les petites et moyennes entreprises sont désormais plus que jamais la cible par les ransomwares (rançongiciels).

Si le démantèlement du groupe de ransomwares Lockbit en février 2024, a perturbé les opérations, avec la saisie d’actifs et le démantèlement d’infrastructures critiques utilisées par les cybercriminels, il n’en reste pas moins que ces groupes savent rebondir. Parmi les Ransomware as a Service (RaaS), citons LockBit, ALPHV/BlackCat, Rhysida.

Les secteurs ciblés

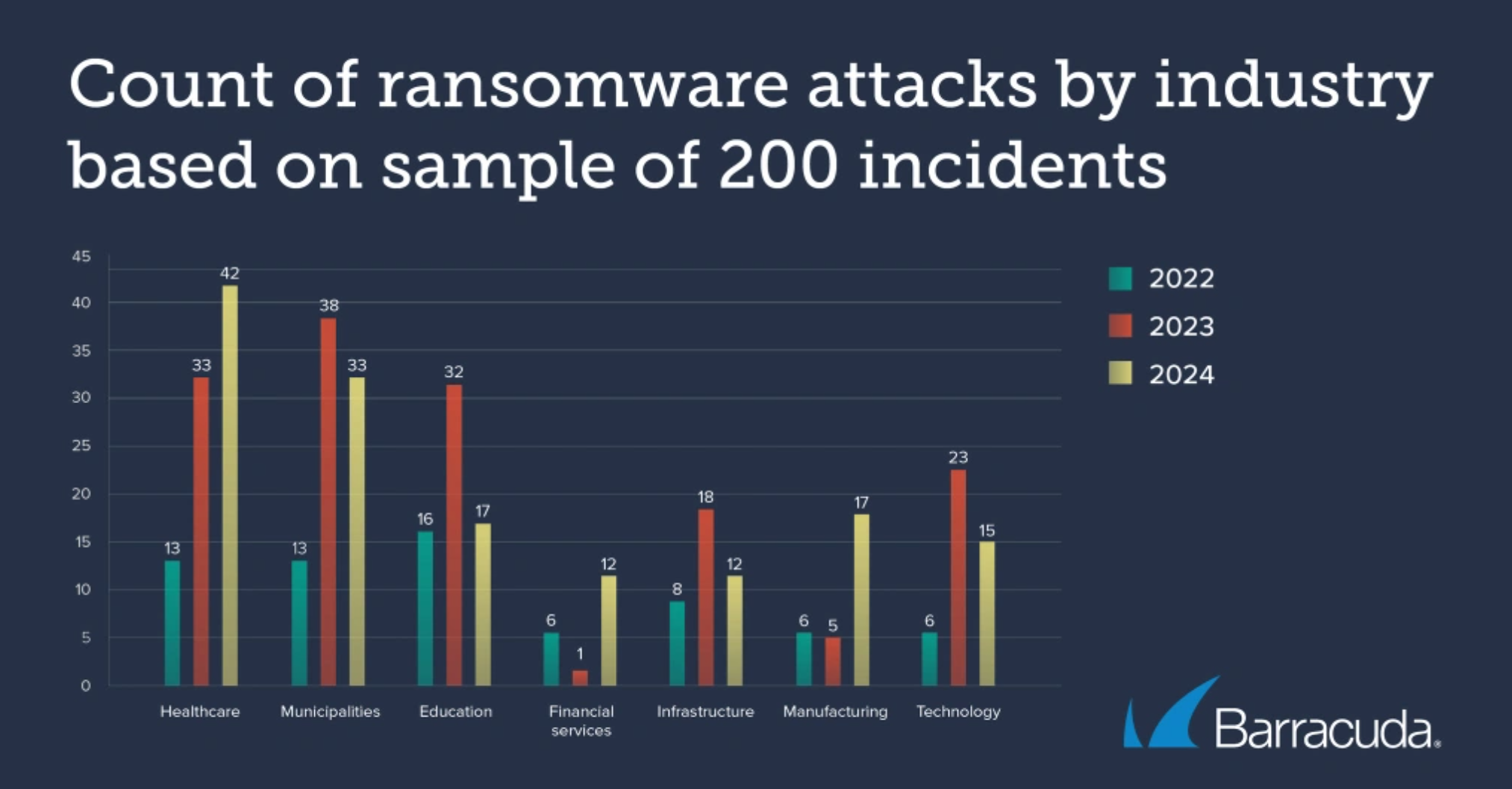

Le secteur de la santé reste en ligne de mire des attaques par ransomware (21 %), devant les administrations publiques (17 %), l’industrie manufacturière (15 %), les entreprises technologiques (13%), les établissements scolaires (9 %), la finance (6%), selon le rapport Threat Spotlight de Barracuda.

Les schémas d’attaque

Toujours selon les données de détection de Barracuda, les indicateurs d’une activité de ransomware s’orientent autour de trois axes : un mouvement latéral (44 % des attaques repérées), des modifications de fichiers (25 % détectées par le système chargé de noter l’écriture ou la modification des fichiers et de les analyser) et un comportement anormal (14 % découverts par la détection identifiant les comportements anormaux dans un système ou réseau). Pour les RSSI, lutter contre les ransomwares reste donc une priorité absolue.

Top 5 des violations d’identité en 2024

Outre les ransomwares, selon le rapport 2024 Trends in Securing Digital Identities de l’Identity Defined Security Alliance, les 5 types de violations liées à l’identité les plus souvent signalées sont le phishing à 69% (62% en 2023), le vol d’identifiants (37%), les attaques par force brute, y compris pulvérisation de mots de passe ou le bourrage d’identifiants à 35%, la compromission d’identités privilégiées à 33% et les mots de passe issus de l’ingénierie sociale à 23%.

Les impacts sont dévastateurs, à savoir éloignement par rapport à l’activité principale (52 %) en raison du temps de récupération après les dommages, coût de récupération après une violation (47 %), impact négatif sur la réputation (26 %), perte de revenus (26%) ou encore poursuites judiciaires et actions en justice (17%).

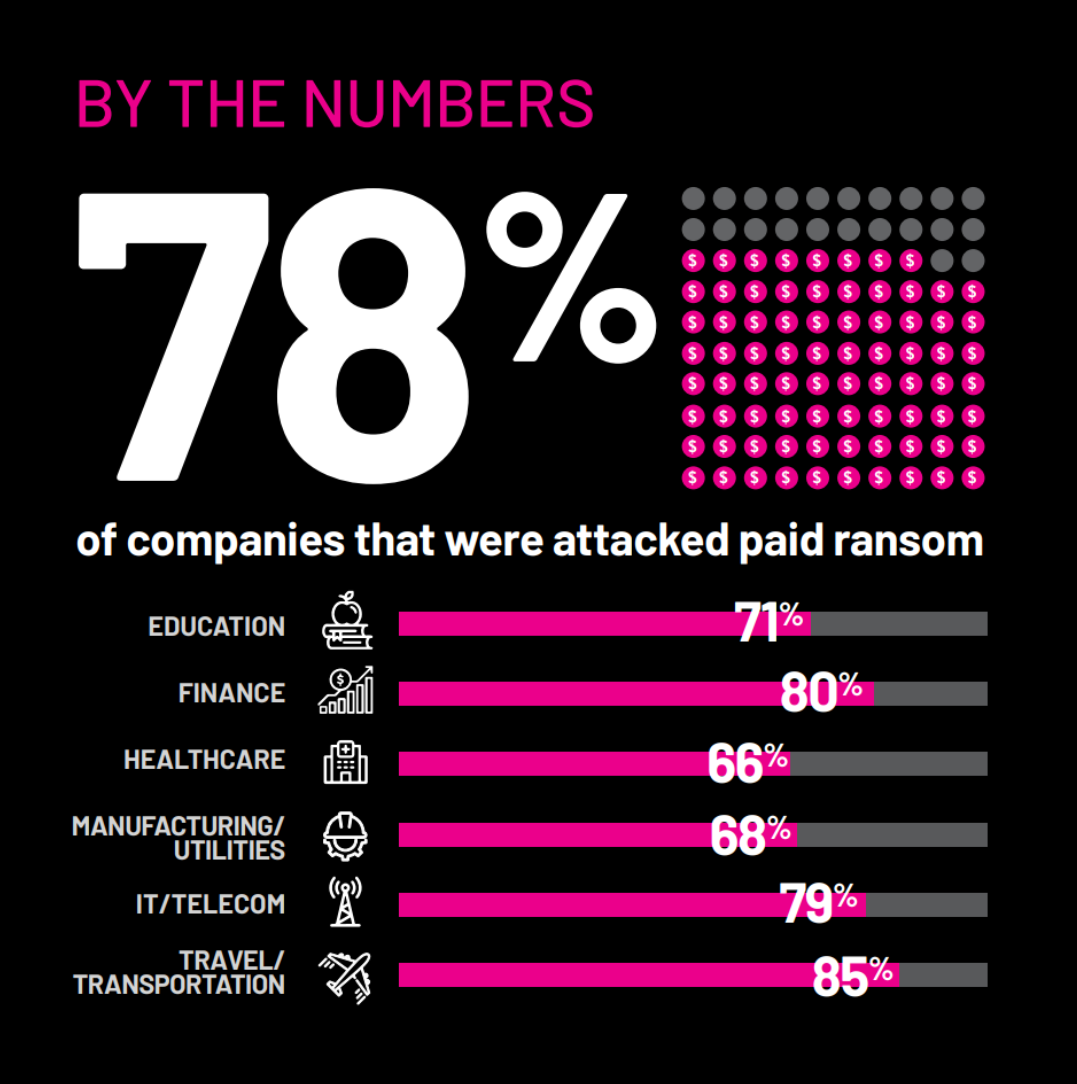

Le paiement des rançons

On ne peut passer sous silence ce sujet face aux ransomwares, car 78 % des victimes paient une rançon selon une étude Semperis. Les entreprises ne sont donc pas préparées dans cette lutte : 78% payent la rançon exigée, 72 % paient plusieurs rançons et 33 % ont payé 4 rançons ou plus. Pour la France, 80 % ont déjà payé plusieurs rançons, et 36 % en ont payé au moins 4.

Enfin, on le sait, payer la rançon ne garantit pas un retour à des opérations normales, puisque 35 % des victimes qui ont payé une rançon n’ont pas reçu de clés de déchiffrement ou ont reçu des clés corrompues, et 28 % des entreprises françaises ont subi la même chose.

La cyber-résilience stratégique des DSI

Ces menaces permanentes, encore plus redoutables avec l’IA, obligent les dirigeants à réévaluer les stratégies de cyber-résilience pour traiter les points de défaillance.

Outre la gestion des vulnérabilités, une défense solide et un plan de récupération, plus que tout, il faut que la cybersécurité devienne un vrai sujet de discussion au sein des conseils d’administration pour avoir le soutien et l’adhésion.

En effet, face aux défis de la cybersécurité, contraintes budgétaires, pénuries de personnel, systèmes obsolètes, réglementations et directives, la prise de conscience doit être collective. La cybersécurité est définitivement l’affaire de chacun dans l’entreprise.